網(wǎng)絡(luò)安全技術(shù)第五章 第四節(jié) TCP協(xié)議安全剖析——握手、釋放與SYN泛洪攻防

TCP(傳輸控制協(xié)議)作為互聯(lián)網(wǎng)的核心協(xié)議之一,其連接建立與釋放機(jī)制是整個(gè)網(wǎng)絡(luò)通信可靠性的基石。其設(shè)計(jì)上的特點(diǎn)也可能被惡意利用,引發(fā)安全風(fēng)險(xiǎn)。本章節(jié)將深入探討TCP協(xié)議的安全機(jī)制,重點(diǎn)分析連接建立、釋放過(guò)程以及典型攻擊——SYN泛洪攻擊及其防范策略。

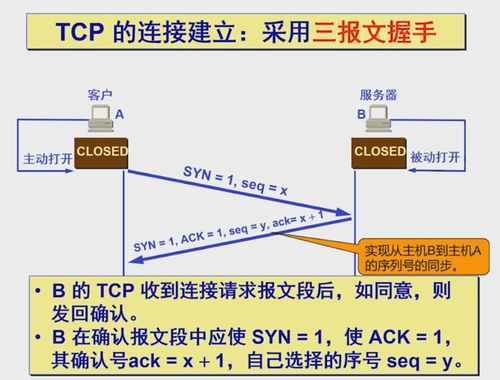

一、TCP連接建立:三次握手

TCP連接的建立通過(guò)一個(gè)經(jīng)典的三次握手過(guò)程實(shí)現(xiàn),旨在確保通信雙方的同步與可靠性。其步驟如下:

- 第一次握手(SYN):客戶端向服務(wù)器發(fā)送一個(gè)SYN報(bào)文段,其中包含初始序列號(hào)(ISN),表示請(qǐng)求建立連接。

- 第二次握手(SYN-ACK):服務(wù)器收到SYN報(bào)文后,如果同意連接,則會(huì)回復(fù)一個(gè)SYN-ACK報(bào)文段。該報(bào)文段確認(rèn)客戶端的SYN(ACK標(biāo)志位為1,確認(rèn)號(hào)為客戶端ISN+1),同時(shí)包含服務(wù)器自己的初始序列號(hào)。

- 第三次握手(ACK):客戶端收到服務(wù)器的SYN-ACK后,向服務(wù)器發(fā)送一個(gè)ACK報(bào)文段,確認(rèn)服務(wù)器的SYN(確認(rèn)號(hào)為服務(wù)器ISN+1)。至此,連接正式建立,雙方可以開(kāi)始傳輸數(shù)據(jù)。

這個(gè)過(guò)程的核心安全意義在于雙方交換并確認(rèn)了初始序列號(hào),為后續(xù)的數(shù)據(jù)傳輸提供了有序和可靠的保障基礎(chǔ)。

二、TCP連接釋放:四次握手

為了優(yōu)雅、可靠地終止連接,TCP采用了四次握手(或稱四次揮手)的釋放機(jī)制:

- 第一次揮手(FIN):主動(dòng)關(guān)閉方(例如客戶端)發(fā)送一個(gè)FIN報(bào)文段,表示其數(shù)據(jù)已發(fā)送完畢,請(qǐng)求終止連接。

- 第二次揮手(ACK):被動(dòng)關(guān)閉方(服務(wù)器)收到FIN后,發(fā)送一個(gè)ACK報(bào)文進(jìn)行確認(rèn)。此時(shí),從主動(dòng)方到被動(dòng)方的單向連接關(guān)閉,但反向連接仍可能傳輸數(shù)據(jù)。

- 第三次揮手(FIN):當(dāng)被動(dòng)關(guān)閉方也完成數(shù)據(jù)發(fā)送后,它會(huì)向主動(dòng)關(guān)閉方發(fā)送一個(gè)FIN報(bào)文段,請(qǐng)求關(guān)閉反向連接。

- 第四次揮手(ACK):主動(dòng)關(guān)閉方收到FIN后,發(fā)送最終的ACK確認(rèn)。等待一個(gè)超時(shí)時(shí)間(TIME_WAIT狀態(tài))后,連接完全關(guān)閉。

這個(gè)過(guò)程確保了雙方都能完整地發(fā)送完數(shù)據(jù),并確認(rèn)對(duì)方知曉連接終止,避免了數(shù)據(jù)丟失和“半開(kāi)連接”問(wèn)題。

三、TCP SYN泛洪攻擊原理與危害

盡管三次握手設(shè)計(jì)精妙,但它也為攻擊者留下了可乘之機(jī),即SYN泛洪攻擊(一種拒絕服務(wù)攻擊DoS)。

- 攻擊原理:攻擊者(客戶端)向目標(biāo)服務(wù)器發(fā)送大量的TCP SYN連接請(qǐng)求包,但不完成后續(xù)的握手過(guò)程(即不回復(fù)服務(wù)器的SYN-ACK,或使用偽造的源IP地址使得ACK無(wú)法返回)。

- 危害:服務(wù)器在收到SYN后,會(huì)為每一個(gè)請(qǐng)求分配一定的連接資源(如內(nèi)存中的傳輸控制塊TCB),并進(jìn)入SYN_RCVD狀態(tài)等待客戶端的ACK。由于資源有限,當(dāng)海量的半開(kāi)連接(只完成前兩次握手)耗盡服務(wù)器的連接隊(duì)列和系統(tǒng)資源后,服務(wù)器將無(wú)法再響應(yīng)合法的連接請(qǐng)求,導(dǎo)致服務(wù)癱瘓。

四、SYN泛洪攻擊的主要防范策略

針對(duì)SYN泛洪攻擊,可以從服務(wù)器端部署多種防御措施:

- 縮短SYN Timeout時(shí)間:減少服務(wù)器等待未完成握手連接(半開(kāi)連接)的時(shí)間。通過(guò)更快地釋放這些資源,可以一定程度上提高服務(wù)器抵抗泛洪攻擊的能力。但這是一種被動(dòng)緩解策略,在持續(xù)高強(qiáng)度攻擊下效果有限。

- SYN Cookie技術(shù):這是一種非常有效的主動(dòng)防御機(jī)制。其核心思想是在第二次握手時(shí)不立即分配連接資源。

- 工作流程:服務(wù)器在收到SYN后,根據(jù)客戶端信息(IP、端口等)和一個(gè)只有服務(wù)器知道的秘密值,通過(guò)一個(gè)哈希函數(shù)計(jì)算出一個(gè)“Cookie”(作為初始序列號(hào))放入SYN-ACK包中發(fā)送給客戶端。服務(wù)器自身并不保存連接狀態(tài)。

- 驗(yàn)證階段:只有當(dāng)合法的客戶端返回帶有正確Cookie值(即確認(rèn)號(hào)為Cookie+1)的ACK時(shí),服務(wù)器才重新計(jì)算并驗(yàn)證Cookie。驗(yàn)證通過(guò)后,再分配資源正式建立連接。攻擊者由于不發(fā)送ACK或使用假I(mǎi)P,無(wú)法完成驗(yàn)證,因此無(wú)法消耗服務(wù)器資源。

- 容忍策略與帶寬控制:

- 容忍策略:部署入侵檢測(cè)/防御系統(tǒng)(IDS/IPS)或防火墻,設(shè)置SYN包速率閾值。當(dāng)檢測(cè)到來(lái)自同一IP或網(wǎng)段在短時(shí)間內(nèi)發(fā)送異常數(shù)量的SYN包時(shí),可以采取報(bào)警、限流或直接丟棄后續(xù)SYN包的措施。

- 帶寬控制與流量清洗:在網(wǎng)絡(luò)邊界(如上游路由器或?qū)iT(mén)的抗DDoS設(shè)備)對(duì)流量進(jìn)行監(jiān)控和過(guò)濾。通過(guò)識(shí)別異常流量模式,將疑似攻擊流量引流到清洗中心進(jìn)行過(guò)濾,只將正常的TCP握手流量轉(zhuǎn)發(fā)給受保護(hù)的服務(wù)器。

網(wǎng)絡(luò)技術(shù)咨詢

在實(shí)際網(wǎng)絡(luò)規(guī)劃與安全管理中,針對(duì)TCP協(xié)議層面的安全,建議采取綜合防御策略:在服務(wù)器操作系統(tǒng)層面啟用SYN Cookie等內(nèi)核參數(shù)優(yōu)化;在網(wǎng)絡(luò)架構(gòu)層面,部署具備流量清洗能力的防火墻或?qū)I(yè)抗DDoS設(shè)備;結(jié)合網(wǎng)絡(luò)監(jiān)控,建立快速響應(yīng)機(jī)制。理解TCP協(xié)議的細(xì)節(jié)不僅是構(gòu)建穩(wěn)定網(wǎng)絡(luò)的基礎(chǔ),也是實(shí)施有效安全防護(hù)的關(guān)鍵前提。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.digitalmarketinginstitute.cn/product/75.html

更新時(shí)間:2026-04-28 01:58:14